BAIN?!

Fragen und Antworten zu Bibliotheks- und Archivinformatik

1: Technische Grundlagen

by K.K.Buhler

VIRTUELLE MASCHINE, UBUNTU & SHELL

Wieso benutzen wir eine virtuelle Maschine (VM)?

Damit alle Studierenden Bibliotheks- und Archivdatenbanken praxisnah anschauen können, wird erst einmal eine Arbeitsumgebung eingerichtet. Es wird uns eine virtuelle Maschine der FHGR zur Verfügung gestellt. Mit einer virtuellen Maschine können Testumgebungen aufgebaut oder unbekannte Anwendungen getestet werden. Die virtuelle Maschine bildet die Rechnerarchitektur eines real in Hardware existierenden oder eines hypothetischen Rechners nach. In unserem Fall soll die VM als Virtualisierung eines Servers verwendet werden. Ich kann die VM als Spielplatz, als Übungsfeld benutzen – bei meinen bisherigen Programmierkenntnissen wohl ein probates Mittel zur Schadensbegrenzung. Ich installiere also diese virtuelle Maschine (VMware Horizon Client) und damit ein Betriebssystem (Ubuntu LTS 20.04) auf mein Laptop. Damit wird eine Anwendungsumgebung imitiert. Zugriff auf die VM erhält man übrigens erst durch eine VPN-Verbindung mit dem Netzwerk der FHGR.

Hier ein weiterführender Link für jene, die noch mehr über virtuelle Maschinen erfahren wollen und hier ein Blogbeitrag von Lukas Heinrichs zu Vor- und Nachteilen von Server-Virtualisierungen.

Wieso Ubuntu LTS 20.04?

Ubuntu ist ein Linux-Betriebssystem. LTS steht für Long Time Service. Das bedeutet, dass diese Software über längere Zeit betreut wird. Weiter steht 20.04 für April 2020, was auf eine sehr aktuelle Version hinweist.

Weshalb die Unix Shell benutzen, wenn es auch ohne geht?

Erst mal: Unix Shell ist quasi dasselbe wie Linux Shell, Terminal, Power Shell, Ubuntu Bash. Diese Bezeichnungen stehen für eine Mensch-Maschine Schnittstelle auf den verschiedenen Betriebssystemen Windows, Mac und Linux. Angezeigt wird die Shell als nerdige schwarze Bildfläche mit einer Kommandozeile, in welche Befehle eingegeben werden.

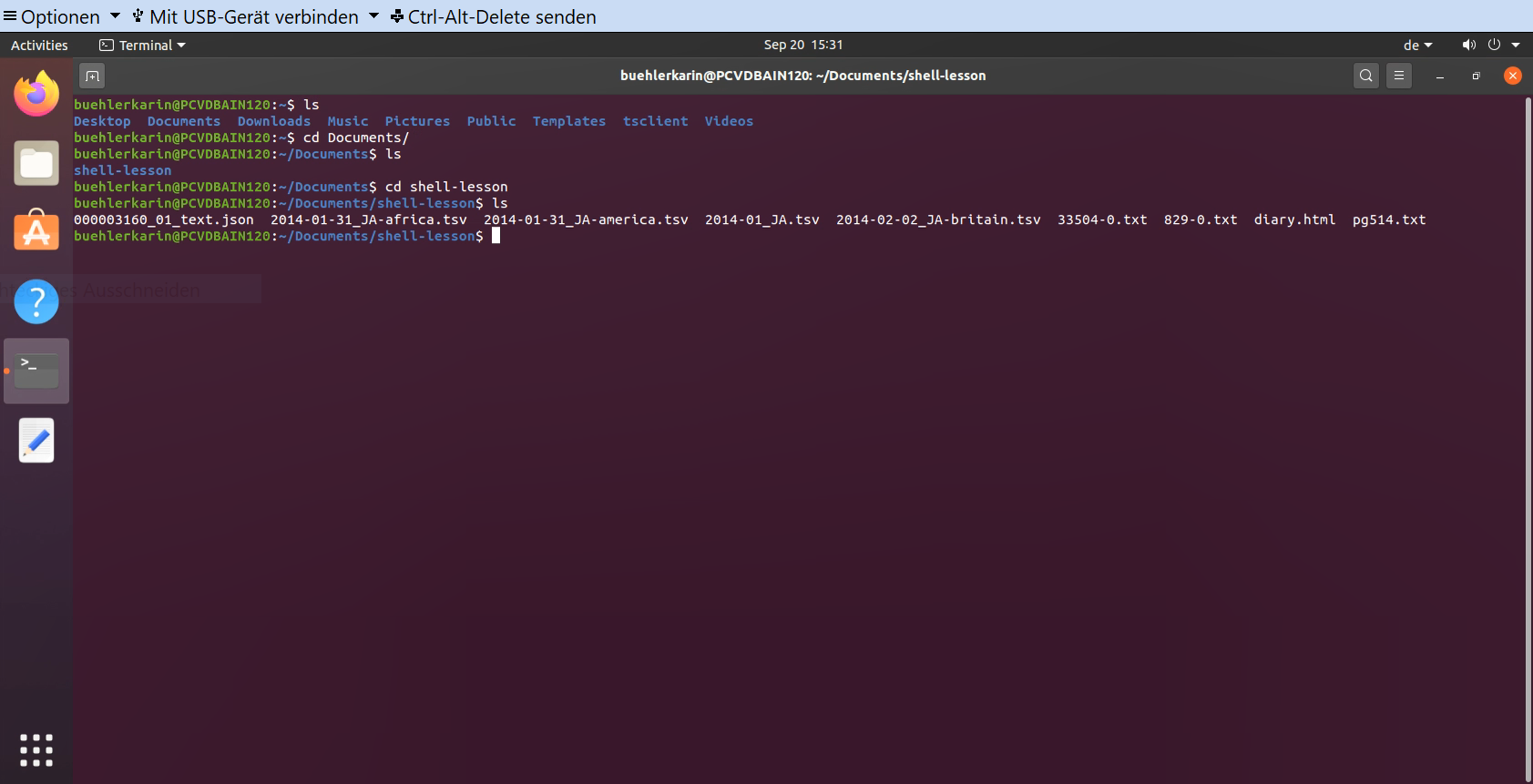

Abb.: Meine ersten Shell-Commands

Für mich stellt sich aber die Frage: Wieso kryptische Zeichen verwenden (und zuerst lernen!), wenn dieselben Funktionen auch durch Bewegen und Klicken der Maus angewendet werden können?

Hier DIE Antwort von unserem Dozenten Felix Lohmeier: Die Verwendung einer Maus bedingt eine grafische Oberfläche. Auf einem Server kann diese grafische Oberfläche aber Sicherheitslücken beinhalten! Erster Grund also, ein Terminal zu verwenden, ist die Sicherheit. Weiter wird die Unix-Shell zur Administration von Servern benötigt. Zudem ist die Shell auch zur Automatisierung von kleineren Aufgaben beliebt, die man mit einem «Shell-Script» ausführt. Wir werden die Unix Shell für die Installation und Konfiguration verschiedener Bibliotheks- und Archivsoftware verwenden.

Nebst Sicherheit und Server-Administration ist ein weiterer Grund für die Verwendung der Shell die Effizienz. Sind die Befehle einmal gelernt, lassen sich diese zielgerichtet und damit sehr effizient einsetzen. Es wird beispielsweise nicht mehr mit der Maus durch die Ordnerstrukturen navigiert, sondern mit cd (change directory) und ls (list) das Verzeichnis durchforstet. Zudem kann die Tab-Taste zur Autovervollständigung oder die Pfeiltaste zum Durchsuchen der Befehlshistorie genutzt werden: VERY FAST!

Was ist bei der Nutzung von Unix Shell gut zu wissen?

Hier ein Link zu den wichtigsten Shell-Befehlen.

Aus dem oben genannten Sicherheitsdenken heraus werden Passworteingaben im Terminal nicht angezeigt. Nur schon die Anzahl Zeichen des Passworts wäre ein Hinweis auf den Schlüssel. Es wird bei der Eingabe also rein gar nichts angezeigt. Dies lässt im ersten Moment eine Fehlfunktion vermuten. Es gilt aber, bei der Eingabe des Passworts auf seine Tipp-Fertigkeiten oder das Copy/Paste-Verfahren zu vertrauen – und das Login gelingt.

A-propos Copy/Paste: Ctrl + C und Ctrl + V funktioniert nicht in jedem Terminal. Dieses Problem lässt sich mit der rechten Maustaste lösen oder mit dem Tipp des Gastdozenten Sebastian Meyer: Shift + Insert.

Weiter zu Beitrag 2 “Funktion und Aufbau von Bibliothekssystemen”.

tags: